সামিউল হক সুমনঃ SSH (Secure Shell) হল একটি ক্রিপ্টোগ্রাফিক নেটওয়ার্ক প্রোটোকল যা দুটি কম্পিউটারের মধ্যে নিরাপদ সংযোগ নিশ্চিত করার কাজে ব্যবহার করা হয়। এটি প্রধানত কমান্ড-লাইন ইন্টারফেস (CLI) এর মাধ্যমে রিমোট কম্পিউটারে সংযোগ স্থাপন করতে ব্যবহৃত হয়। তবে এটি ফাইল ট্রান্সফার, টানেলিং এবং অন্যান্য নেটওয়ার্ক টাস্কের জন্যও ব্যবহার করা হয়।

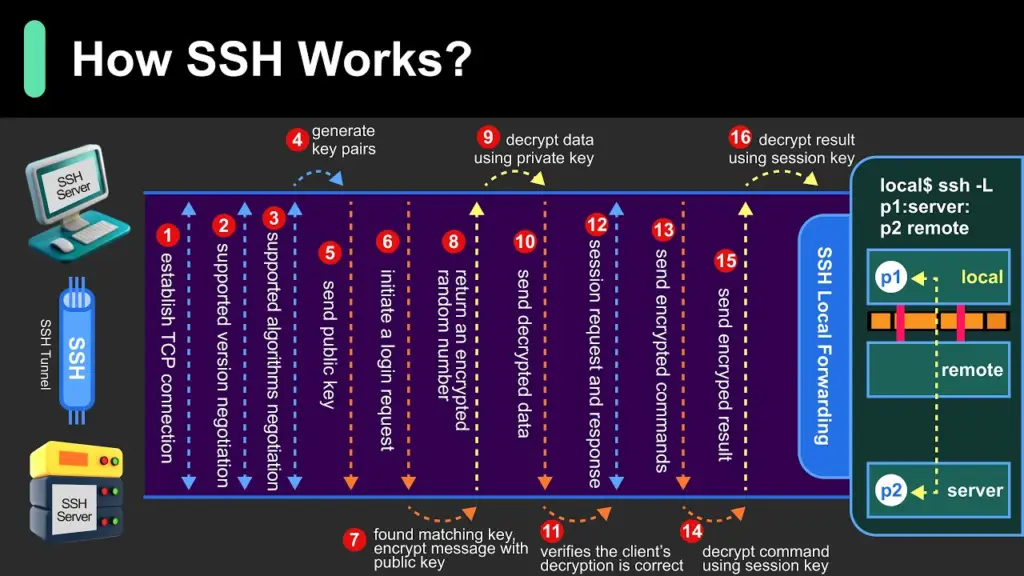

SSH কিভাবে কাজ করে?

ক্রিপ্টোগ্রাফি: SSH সমস্ত ট্রাফিককে এনক্রিপ্ট করে, যার মানে হল যে ডেটা ট্রান্সমিশন চলাকালীন হ্যাকাররা তা ইন্টারসেপ্ট করলেও তা পড়তে পারে না।

ভেরিফিকেশন: SSH ব্যবহারকারীকে ভেরিফাই করার জন্য বিভিন্ন পদ্ধতি অফার করা হয়, যেমনঃ যেমন পাসওয়ার্ড, পাবলিক-কি ভেরিফিকেশন এবং মুঠোফোন-ভিত্তিক ভেরিফাই। এটি নিশ্চিত করে যে কেবল প্রকৃত ব্যবহারকারাই রিমোট কম্পিউটারে অ্যাক্সেস পেতে পারে।

এসএসএইচ এর ব্যবহার:

রিমোট সার্ভার পরিচালনা: সিস্টেম অ্যাডমিনিস্ট্রেটররা SSH ব্যবহার করে দূরবর্তী সার্ভারগুলিকে পরিচালনা করতে পারেন, যেমন সফ্টওয়্যার ইনস্টল করা, ফাইল পরিবর্তন করা এবং সিস্টেম কনফিগারেশন পরিবর্তন করা।

ফাইল ট্রান্সফার: SSH এর সাথে এসসিপি (Secure Copy) বা এসএফটিপি (Secure File Transfer Protocol) ব্যবহার করে ফাইল নিরাপদে ট্রান্সফার করা যেতে পারে।

নেটওয়ার্ক টানেলিং: SSH একটি ভার্চুয়াল নেটওয়ার্ক তৈরি করতে ব্যবহার করা যেতে পারে যা দুটি কম্পিউটারের মধ্যে সুরক্ষিতভাবে ট্রাফিক রাউট করে।

এসএসএইচ এর সুবিধা:

নিরাপত্তা: এনক্রিপশন এবং স্ট্রং ভেরিফিকেশন এর জন্য SSH অত্যন্ত নিরাপদ একটি প্রটোকল।

সহজলভ্যতা: SSH ডাউনলোড করা কিংবা ব্যবহার করা খুবই সহজ।

সাপোর্টঃSSH বেশিরভাগ অপারেটিং সিস্টেম এবং নেটওয়ার্কিং ডিভাইসে সাপোর্ট করে।

এসএসএইচ ব্যবহার:

SSH ব্যবহার করার জন্য, আপনার একটি SSH ক্লায়েন্ট প্রোগ্রাম (যেমন পুটি বা টার্মিনাল) এবং রিমোট কম্পিউটারে SSH সার্ভার ইনস্টল করা প্রয়োজন। তারপরে, আপনি কমান্ড-লাইন ইন্টারফেসের মাধ্যমে রিমোট কম্পিউটারে সংযোগ করতে পারেন।

বেষ্ট প্র্যাকটিস:

স্ট্রং পাসওয়ার্ড ব্যবহার করুন: দীর্ঘ এবং জটিল পাসওয়ার্ড ব্যবহার করুন যা অনুমান করা কঠিন।

পাবলিক-কিভেরিফিকেশন ব্যবহার করুন: এটি পাসওয়ার্ড ব্যবহারের চেয়ে আরও নিরাপদ।

সর্বদা এসএসএইচ আপডেট রাখুন: সর্বশেষ সুরক্ষা প্যাচগুলি ইনস্টল করে নিশ্চিত করুন।

নির্দিষ্ট কম্পিউটার থেকে লগিন করুনঃ ACL/Firewall ব্যাবহার করে একটি নির্দিষ্ট কম্পিউটার থেকে লগিন নিশ্চিত করুন।

সতর্কতাঃ

আজকাল প্রায়শই SSH হ্যাক হবার মতো ঘটনা ঘটে থাকে। সাম্প্রতিক “SSH হ্যাক ঘটনা” এর সাথে “xz utils” ওপেন-সোর্স সফ্টওয়্যারে আবিষ্কৃত একটি ক্ষতিকারক ব্যাকডোর জড়িত, যা সম্ভাব্যভাবে SSH পাবলিক কী(kay) কম্প্রমাইজ করতে পারে, যা আক্রমণকারীদের প্রভাবিত লিনাক্স সিস্টেমে প্রভাব বিস্তার করে।

লেখকঃ নেটওয়ার্ক প্রকৌশলী, আমেরিকান ইন্টারনেশন্যাল ইউনিভার্সিটি – বাংলাদেশ