সামিউল হক সুমনঃ ফিশিং হলো একটি সাইবার আক্রমণের প্রক্রিয়া, যেখানে অপরাধীরা প্রতারণার মাধ্যমে মানুষের কাছ থেকে গোপন তথ্য যেমন লগইন তথ্য, আর্থিক তথ্য বা ব্যক্তিগত তথ্য সংগ্রহ করে। এটি সাধারণত প্রযুক্তিগত ত্রুটির চেয়ে মানুষের দুর্বলতাগুলোকে কাজে লাগিয়ে পরিচালিত হয়। ফিশিং কীভাবে কাজ করে তা বোঝা গুরুত্বপূর্ণ, যাতে আপনি সহজেই এই ধরনের প্রতারণা এড়াতে পারেন।

ফিশিংয়ের কার্যপ্রণালি

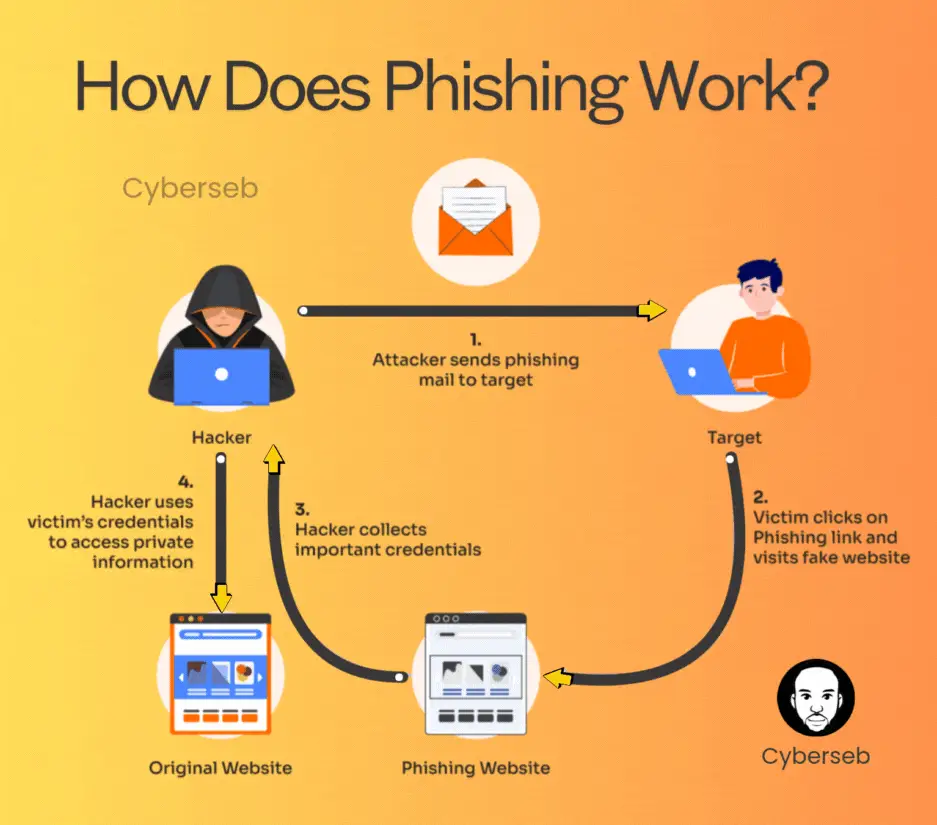

ফিশিং প্রচারণা সাধারণত নির্ধারিত কিছু ধাপ অনুসরণ করে। নীচে এর প্রধান ধাপগুলো তুলে ধরা হলো:

১.গবেষণা এবং লক্ষ্য নির্ধারণ

হ্যাকাররা প্রায়শই তাদের লক্ষ্য সম্পর্কে তথ্য সংগ্রহের মাধ্যমে শুরু করে। এতে কোম্পানির সংগঠন কাঠামো অধ্যয়ন করা বা সোশ্যাল মিডিয়া প্রোফাইল থেকে ব্যক্তিগত তথ্য সংগ্রহ অন্তর্ভুক্ত থাকতে পারে। উন্নত আক্রমণকারীরা তাদের কৌশল লক্ষ্যভিত্তিক করে, যা “স্পিয়ার-ফিশিং” নামে পরিচিত। এতে নির্দিষ্ট ব্যক্তি বা গোষ্ঠীকে লক্ষ্য করে অত্যন্ত নির্দিষ্ট আক্রমণ করা হয়।

২.প্রলোভন তৈরি করা

ফিশাররা এমন বার্তা তৈরি করে যা বৈধ উৎস থেকে এসেছে বলে মনে হয়। সাধারণ উদাহরণগুলো হলো:

- জরুরিবার্তা: আতঙ্ক বা জরুরী পরিস্থিতি তৈরি করতে ব্যবহার করা (যেমন, “আপনার অ্যাকাউন্ট বন্ধ হয়ে যাবে যদি আপনি এখনই কিছু না করেন”)।

- লোভনীয় অফার: পুরস্কার বা ছাড়ের প্রতিশ্রুতি দিয়ে লক্ষ্যবস্তু প্রলুব্ধ করা।

- ডুপ্লিকেটফেস: লোগো, ব্র্যান্ডিং এবং ইমেইল ঠিকানাগুলো যেগুলো বৈধ প্রতিষ্ঠানগুলোর মতো দেখায়।

৩.ফিশিং প্রচেষ্টা পাঠানো

ফিশিং প্রচেষ্টা প্রধানত ইমেইলের মাধ্যমে পাঠানো হয়, তবে এটি ঘটতে পারে:

- এসএমএস (স্মিশিং): টেক্সট মেসেজে একটি লিঙ্ক ক্লিক করার বা ব্যক্তিগত তথ্য জানানোর জন্য উৎসাহিত করা।

- ফোন কল (ভিশিং): নির্ভরযোগ্য প্রতিষ্ঠানের ছদ্মবেশে ফোন কল করে তথ্য চাওয়া।

- সোশ্যাল মিডিয়া: সরাসরি বার্তা বা ভুয়া প্রোফাইল ব্যবহার করে তথ্য সংগ্রহ।

৪.শোষণ করা

যখন ভুক্তভোগী ফিশিং বার্তায় প্রতিক্রিয়া জানায়, তখন তারা প্রায়ই নিম্নলিখিতগুলোর মুখোমুখি হয়:

- ভুয়া ওয়েবসাইট: যা বৈধ ওয়েবসাইটের মতো এবং লগইন তথ্য বা পেমেন্টের বিবরণ চুরি করে।

- ক্ষতিকারক সংযুক্তি: যা খুললে ম্যালওয়্যার ইনস্টল হয়, যেমন কীলগার বা র্যানসমওয়্যার।

- সোশ্যাল ইঞ্জিনিয়ারিং কৌশল: ভুক্তভোগীর কাছ থেকে সরাসরি তথ্য বের করে নেওয়া।

৫.তথ্য চুরি এবং অপব্যবহার

চুরি করা তথ্য বিভিন্ন উদ্দেশ্যে ব্যবহার করা যেতে পারে, যেমন:

- ব্যাংক অ্যাকাউন্ট বা ক্রেডিট কার্ডে প্রবেশ।

- পরিচয় চুরি।

- ডার্ক ওয়েবে এই তথ্য বিক্রি করা।

সাধারণ ফিশিং আক্রমণের উদাহরণ

- অ্যাকাউন্ট যাচাই প্রতারণা: ভুয়া ইমেইল যা দাবি করে যে আপনার অ্যাকাউন্ট যাচাই প্রয়োজন।

- টেক সাপোর্ট প্রতারণা: ভুয়া সমস্যা সমাধানের জন্য আইটি সাপোর্ট পরিচয় দিয়ে।

- পুরস্কার বিজ্ঞপ্তি: এমন একটি পুরস্কার দাবি করা যা আপনি জেতেননি।

ফিশিং থেকে নিজেকে সুরক্ষিত রাখার উপায়

১. অযাচিত অনুরোধ সম্পর্কে সতর্ক থাকুন: বৈধ প্রতিষ্ঠান সাধারণত ইমেইল বা টেক্সটের মাধ্যমে গোপন তথ্য চায় না।

২. লিঙ্ক যাচাই করুন: ক্লিক করার আগে লিঙ্কের আসল ডোমেইন যাচাই করুন।

৩. ইমেইল হেডার পরীক্ষা করুন: প্রেরকের ঠিকানায় অসঙ্গতি খুঁজুন।

৪. নিরাপত্তা টুল ব্যবহার করুন: স্প্যাম ফিল্টার, অ্যান্টিভাইরাস সফটওয়্যার এবং মাল্টি-ফ্যাক্টর চালু করুন।

৫. নিজে সচেতন হন এবং অন্যদের শিক্ষিত করুন: সর্বশেষ ফিশিং কৌশল সম্পর্কে জানুন এবং সহকর্মীদের সাথে জ্ঞান ভাগ করুন।

সবশেষ

ফিশিং ক্রমাগত উন্নত হচ্ছে এবং আক্রমণকারীরা আরও আধুনিক কৌশল ব্যবহার করছে। ফিশিং কীভাবে কাজ করে তা বোঝা এবং সতর্ক থাকা অত্যন্ত গুরুত্বপূর্ণ। আপনার সতর্কতা এবং সচেতনতা ডিজিটাল জগতে আপনার প্রথম প্রতিরক্ষা।

লেখকঃ নেটওয়ার্ক প্রকোশলী, আমেরিকান ইন্টারনেশন্যাল ইউনিভার্সিটি – বাংলাদেশ